本文来源:

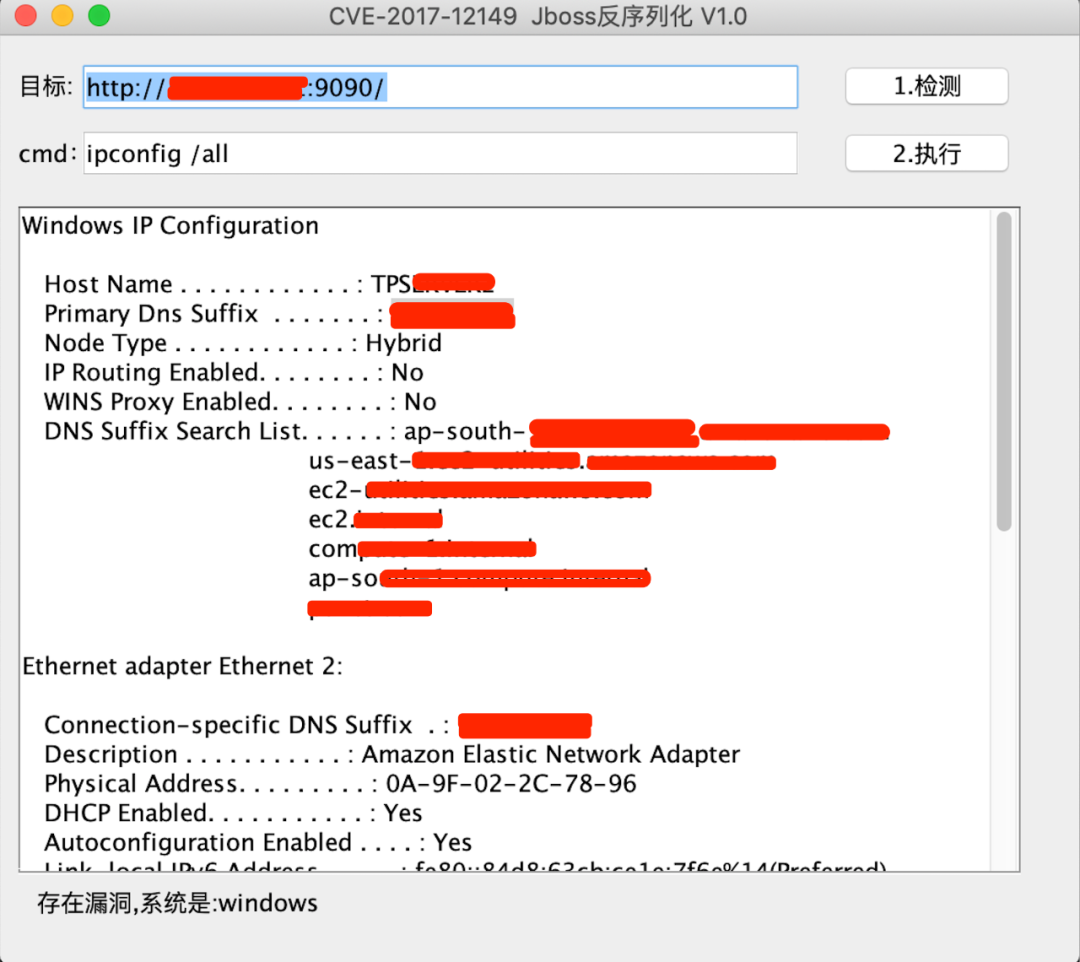

1、查询网络配置信息

ipconfig /all

2、查询操作系统及软件信息

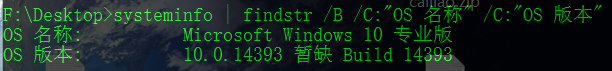

(1)查询操作系统和版本信息

英文操作系统

systeminfo | findstr /B /C:"OS Name" /C:"OS Version"

中文操作系统

systeminfo | findstr /B /C:"OS 名称" /C:"OS 版本"

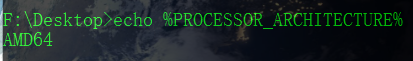

(2)查看CPU架构

echo %PROCESSOR_ARCHITECTURE%

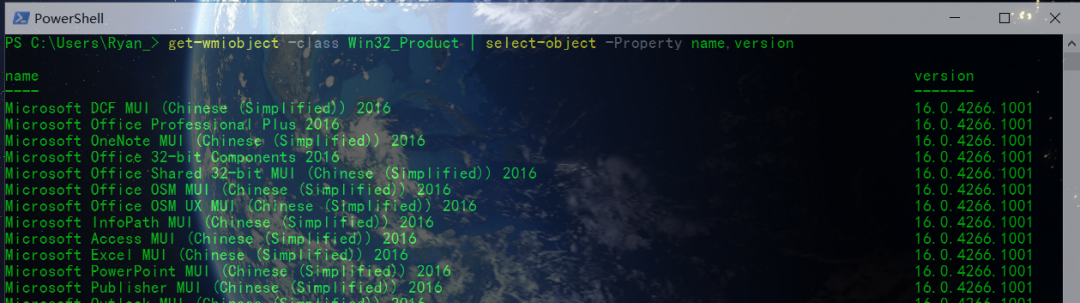

(3)查看安装的软件及版本、路径等信息 PowerShell

get-wmiobject -class Win32_Product | select-object -Property name,version

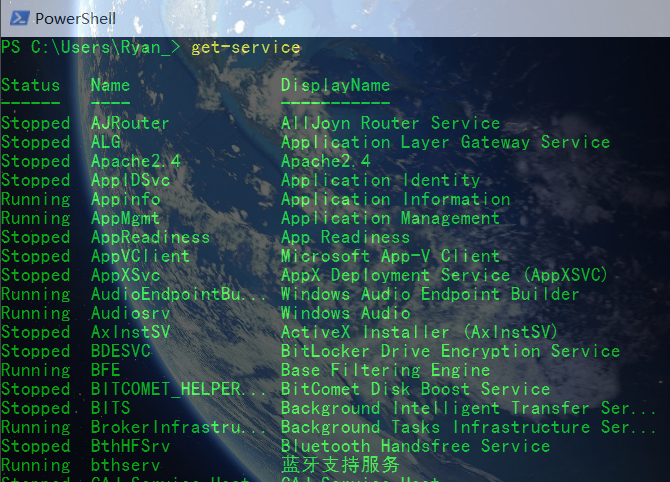

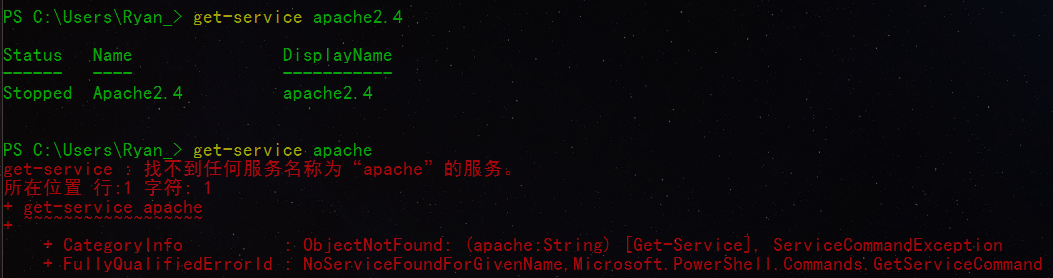

3、查询本机服务信息

PowerShell

get-service

补充:查询指定服务是否存在

PowerShell

get-service apache2.4

存在会显示,不存在将报错,这里需要精确的服务名称

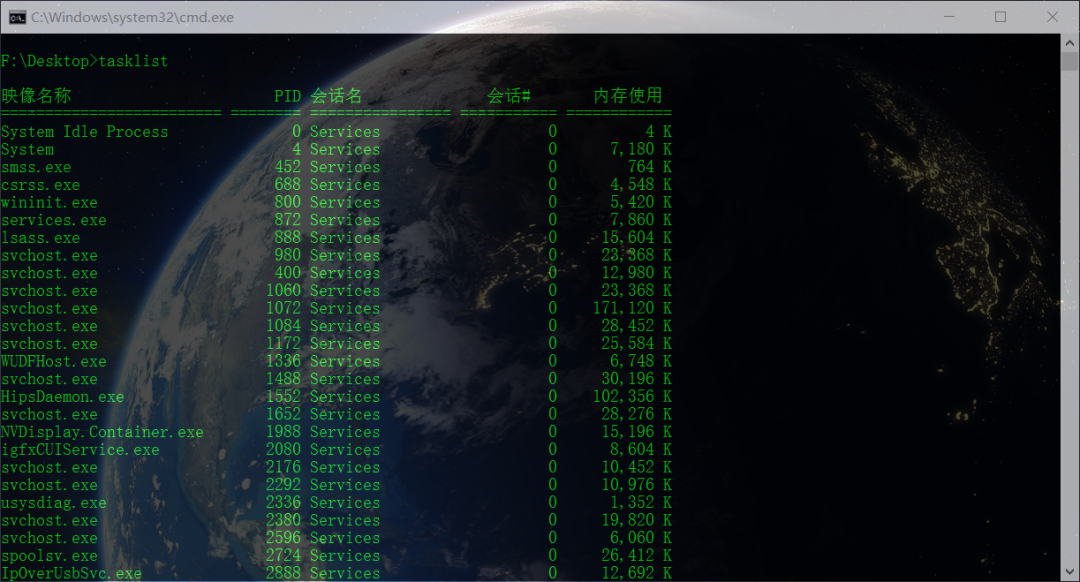

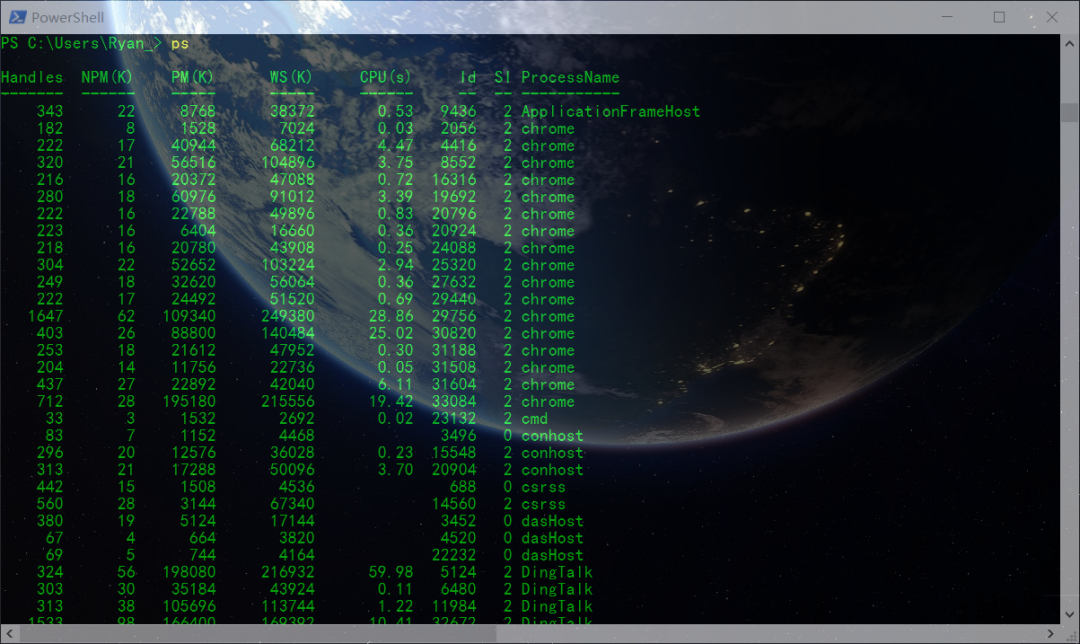

4、查询进程列表

CMD

tasklist

PoweShell

ps

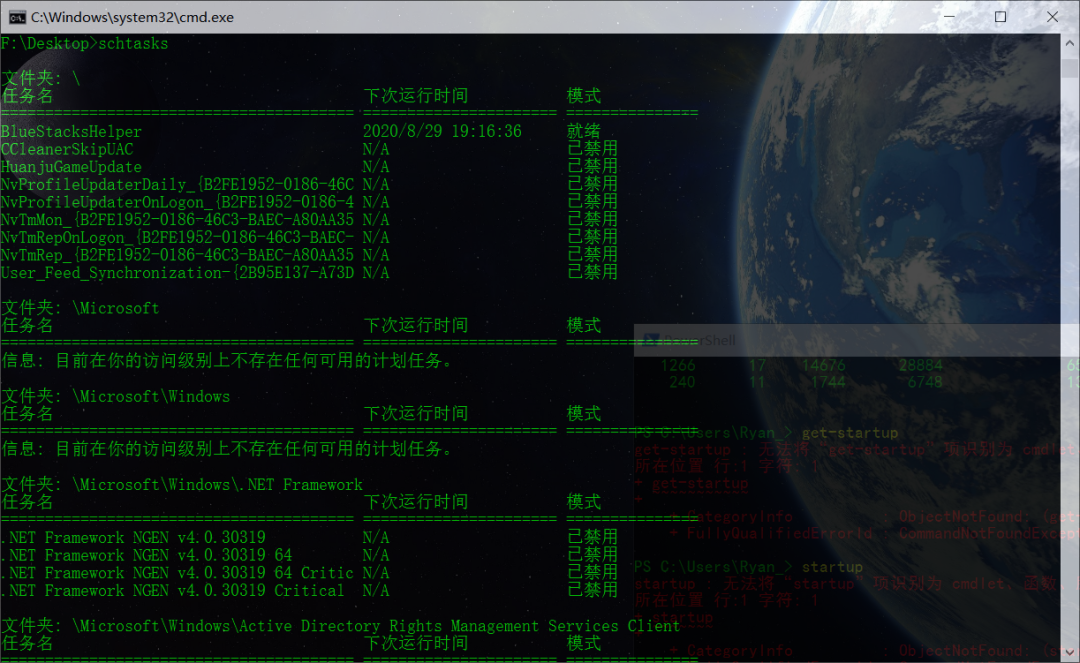

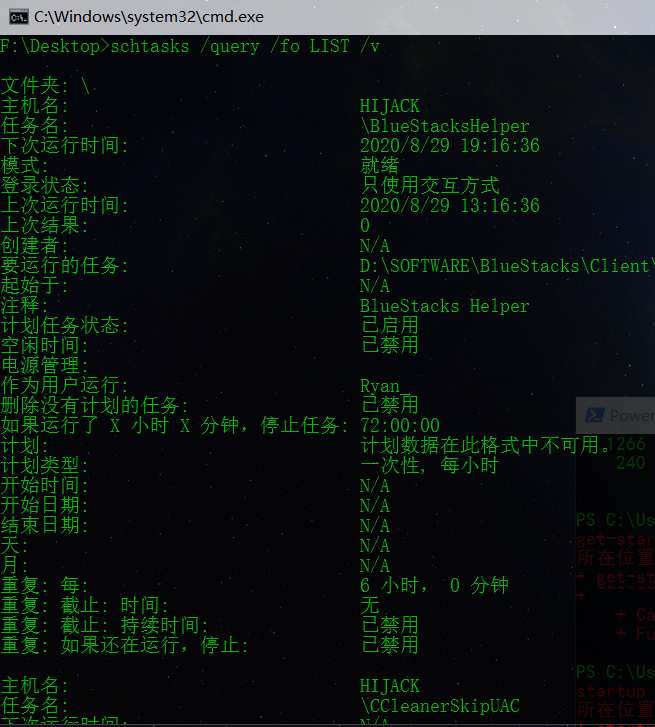

5、查询计划任务

(1)简单信息

schtasks

(2)详细信息

schtasks /query /fo LIST /v

6、查看主机开机时间

net statistics workstation

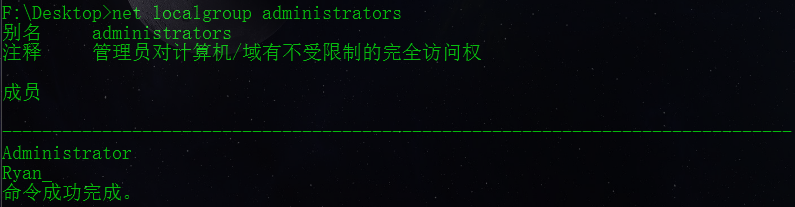

7、查看系统用户信息

(1)查看用户列表

net user

(2)查看本地管理员(包含域)

net localgroup administrators

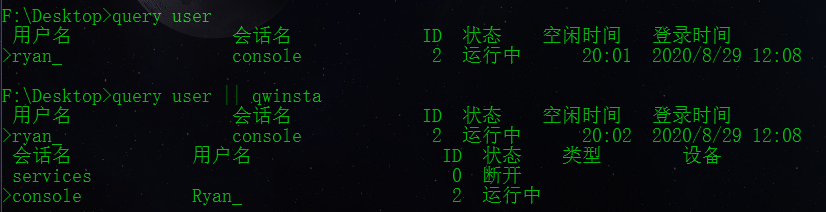

(3)查看当前在线用户

query user query user || qwinsta

8、查看本机会话

net session

9、查看当前开放端口信息

netstat -ano

10、查看系统信息(包括安装的补丁)

systeminfo

11、查询本机共享信息

net share

12、查询路由表

route print

13、查询ARP缓存表

arp -a

14、查询防火墙配置

(1)关闭防火墙

win server 2003及之前的版本

netsh firewall set opmode disable

win server 2003及之后的版本

netsh advfirewall set allprofiles state off

(2)查看配置

netsh firewall show config

(3)修改防火墙配置

允许指定应用程序的所有连接 (win server 2003及之前)

netsh firewall add allowedprogram d:\muma.exe "allow system program" enable

允许指定程序入站

netsh advfirewall firewall add rule name='allow system' dir=in action=allow program="d:\muma.exe"

允许指定程序出站

netsh advfirewall firewall add rule name='allow system out' dir=out action=allow program="d:\muma.exe"

允许21端口入站

netsh advfirewall firewall add rule name='allow FTP' protocol=TCP dir=in localport=3389 action=allow

自定义防火墙日志位置

netsh advfirewall firewall set currentprofile logging filename "D:\log\firewall.log"

15、查看代理情况

reg query "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings"

16、查询并开启RDP服务

(1)查询RDP监听端口(若REG_DWORD为0xd3d 则表示端口为3389)

reg query "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /V PortNumber

(2)查询RDP所有参数

reg query "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp"

(3)win server 2003开启3389

wmic path win32_terminalservicesetting where(__CLASS !="") call setallowtsconnections 1

(4)win server 2008 和win server 2012开启3389

wmic /namespace:\\root\cimv2\terminalservices path win32_terminalservicesetting where(__CLASS !="") call setallowtsconnections 1 wmic /namespace:\\root\cimv2\terminalservices path win32_tsgeneralsetting where(TerminalName='RDP-Tcp') call setuserauthenticationrequired 1 reg add "HKLM\SYSTEM\CURRENT\CONTROLSET\CONTROL\TERMINAL SERVER" /v fSingleSessionPerUser /t REG_DWORD /d 0 /f

转载请注明来自网盾网络安全培训,本文标题:《内网渗透之内网信息查看常用命令》