2020年全民抗疫这一战中,数字经济展现出了强大的发展韧性和风险承压能力,催生更多的产业和社会层面投入精力来思考如何加速自身数字化转型、释放和共享数据红利的发展命题。

实际上进入产业互联网时代,5G、AI、云计算、物联网等新技术的落地和应用,为数据与信息的生产和传输打造更加平坦宽阔的传输通道。随之而来的,是数据总量正在以指数级爆发。据赛迪顾问预测2030年全球数据原生产业规模将占整体经济总量的15%,中国数据总量将超过4YB,占全球数据量30%。海量数据的爆发带来数据风险面的大幅增加,但数据安全防护能力建设的不对等让数据安全正面临着持续性的挑战和风险。

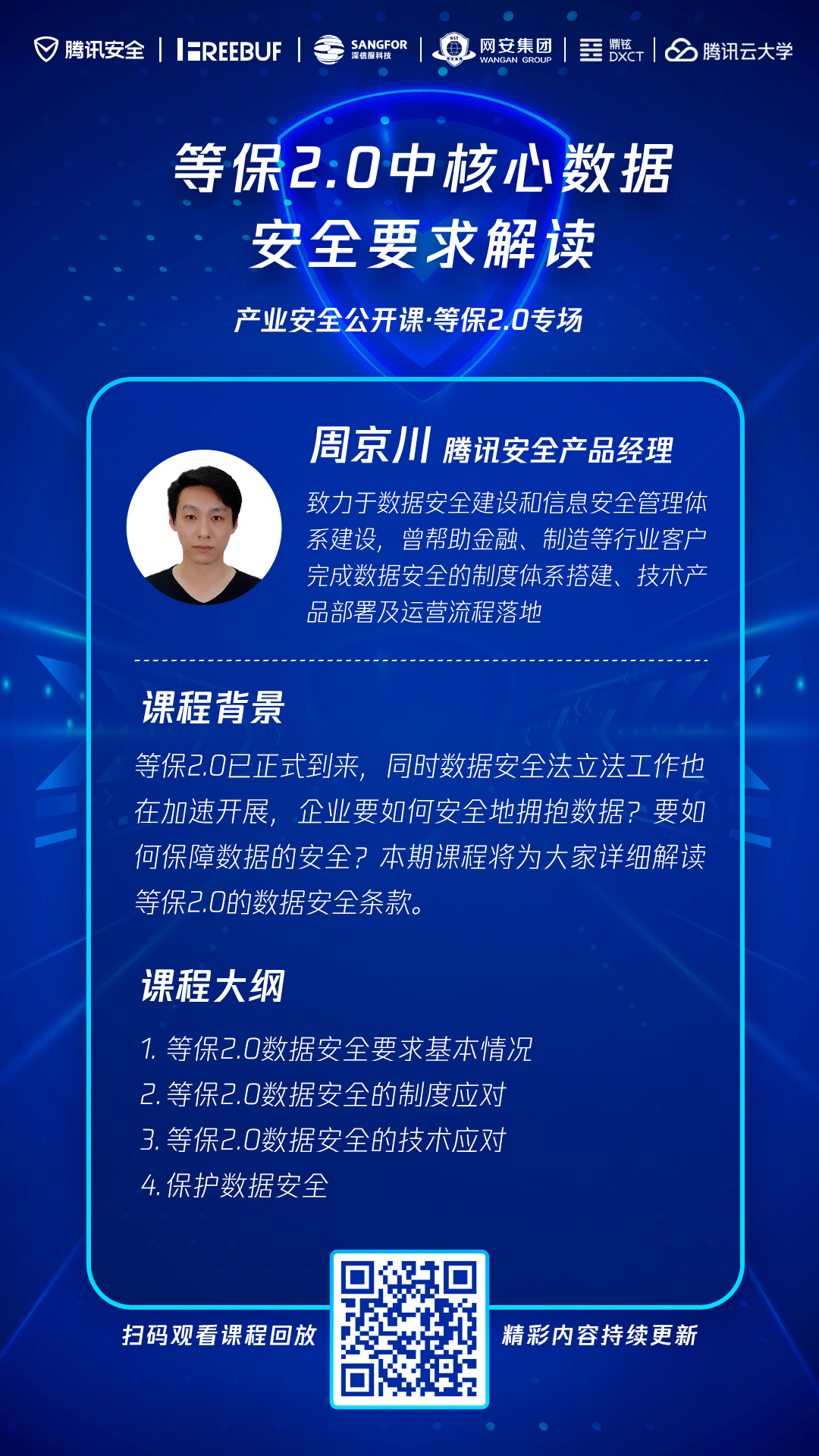

对此,等保2.0在等保1.0对数据安全的要求基本不变的情况下,根据新网络环境和业务场景对数据安全保护能力,对数据的审计、访问控制、加密都有更明确的要求,数据安全合规成为企业信息安全建设的重中之重。为了向各行各业的企业客户分享等保2.0在数据安全领域的政策解读和实践经验,腾讯安全联合安全媒体Freebuf共同打造的【产业安全公开课·等保2.0专场】第六课《等保2.0中核心数据安全要求解读》中,腾讯数据安全产品经理周京川围绕如何保障数据的全生命周期安全,保障数据存储的完整性、保密性,来解读等保2.0的数据安全条款。

解构等保2.0对数据安全的六大升级要求

数据安全是等保2.0建设的核心内容之一。

随着数据量级增长和应用场景的日渐深入,等保1.0以事前防御为主的数据安全建设思路已无法满足现有的信息安全防护要求。等保2.0在1.0的基础上,将主机安全、应用安全、数据安全及备份恢复统一纳入“安全计算环境”范围,细分身份认证、访问控制、安全审计、数据保密性、个人信息保护、安全管理中心等维度进行明确,从事前、事中、事后实现整体性防范,要求企业不仅要做好数据审计,还要在出现问题的时候可以实现数据风险溯源。

l 身份认证

随着业务上云、生态协作等新场景的涌现,身份认证的触点逐渐从线下转为线上,过去仅靠密码和数字证书来认证身份的方式已经无法满足企业需要。等保2.0中明确要求采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份鉴别。企业可以通过部署堡垒机实现双因素认证,把企图窃取数据的人员阻挡在核心设备或系统的外部。

l 访问控制

访问控制的核心是权限管控。在全球范围内发生的诸多数据泄露案件中,操作不当和内鬼泄密是两大风险诱因,其根本原因就是访问权限的管控不合理。等保2.0对授权主体的访问控制策略、访问规则、颗粒度细化进行了规范。企业可以通过部署堡垒机来实现集中管理权限,数据集中度较高的数据库则建议部署数据库防火墙。

l 安全审计

数据安全审计是溯源利器,它可以对系统的相关数据进行识别、记录、存储和分析,并对异常行为进行告警。等保2.0要求审计应覆盖到每个用户,对重要的用户行为和安全事件进行审计。为了实现高效审计、降低成本和风险,企业可以通过关联安全治理中心实现自动化审计;对于部分无法开启审计功能的设备,可以使用堡垒机进行管理,效果等同于开启审计功能。

l 数据保密性

在数据存储、传输、使用过程中,充分应用先进的数据保护技术如加密、脱敏是数据安全的防护核心。等保2.0对数据保密性作出如下要求:采用密码技术保证重要数据在存储过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等。在加密之后数据的安全问题就转化成了密钥问题,数据的集中管控、安全存储数据库凭证、API密钥和其他密钥也是数据保密性需要密切关注的重点。

l 个人信息保护

个人信息防护是等保2.0针对数据安全新增的控制点。互联网时代,个人便利和企业提效往往是通过个人让渡一部分隐私信息实现的,部分企业对个人信息的过度索取和个人的不重视导致个人信息成为数据安全问题的重灾区。等保2.0要求企业或机构应仅采集和保存业务必需的用户个人信息,并禁止未授权访问和非法使用用户个人信息。

l 安全管理中心

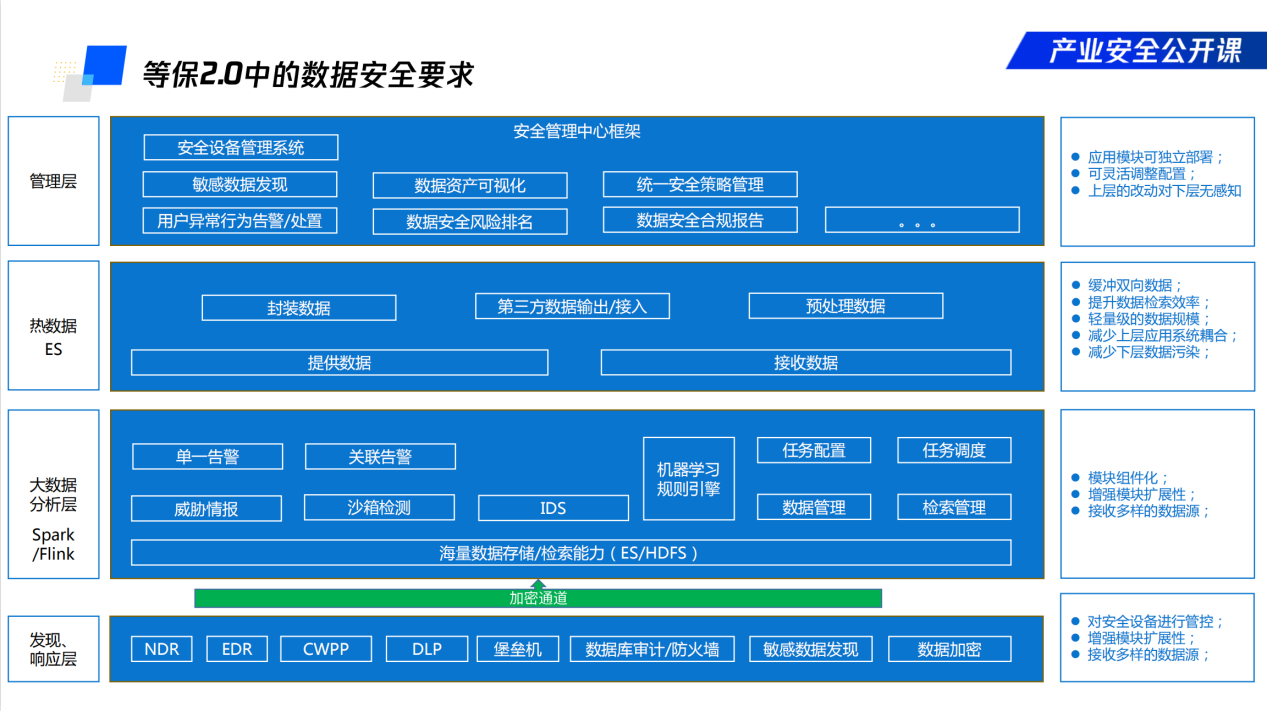

安全管理中心是等保2.0新增的分类结构,也是“一个中心,三重防护”中“一个中心”的具体体现,主要包括系统管理、审计管理、安全管理和集中管控。安全管理中心需要从最基础的响应层、数据分析层、热数据层直至最后的管理层进行统一的安全管控,其中集中管控作为整个管理中心的核心要素,包括对安全设备和安全组件,将其管理接口和数据单独划分到一个区域中,与生产网分离,实现独立且集中的管理。比如对链路、设备和服务器运行的数据进行监控并能够告警,对设备上的数据审计、恶意代码、补丁升级集中管理,数据安全事件的识别、报警和分析。

明确权责、规范指引,构建数据安全管理组织结构

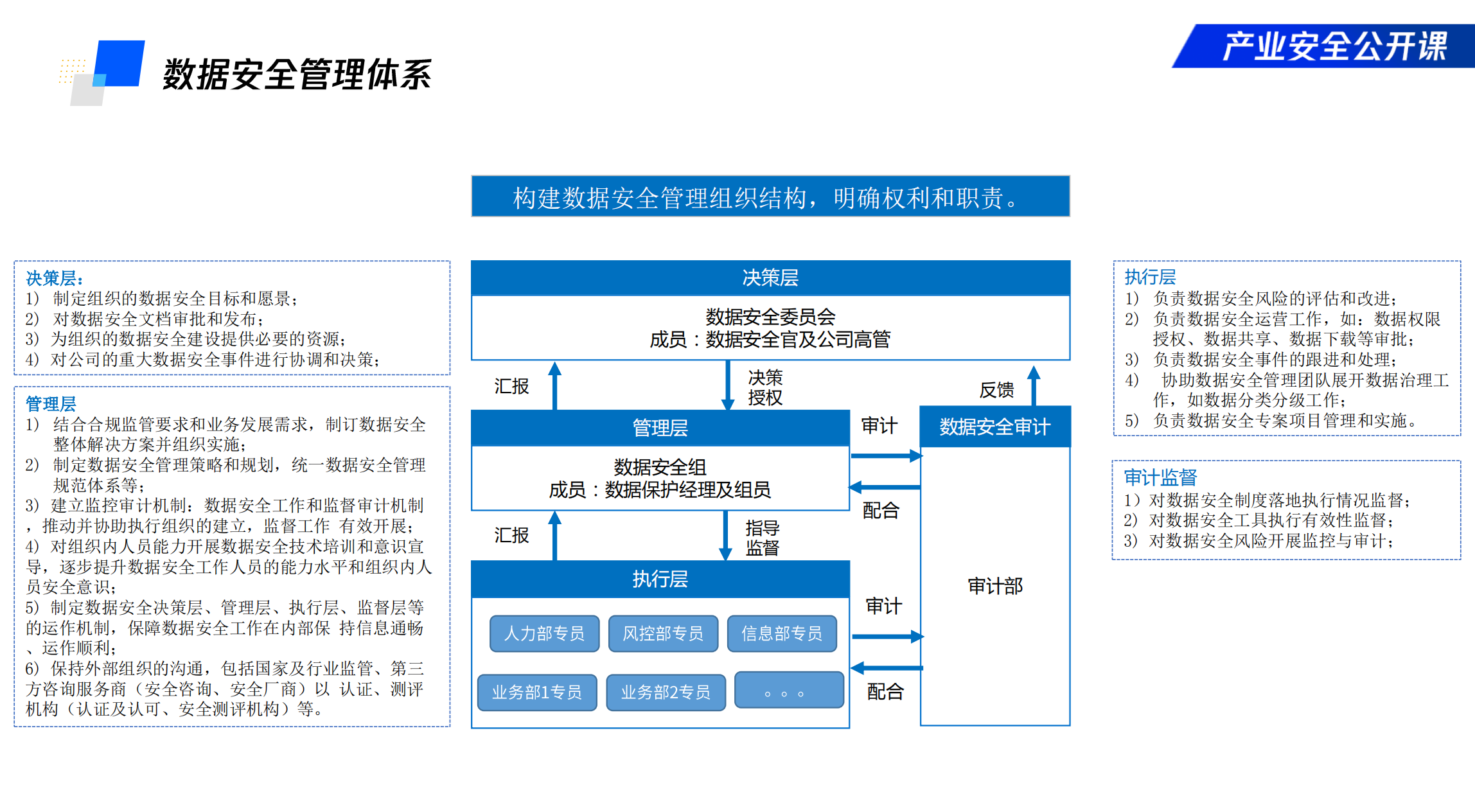

企业数据一旦生产出来后就会进入传输、存储、处理、分析、访问与服务应用等各环节且循环往复,在流动过程中会产生大量的接触和交互:内部的研发和运营管理人员的经手,服务器、云平台、大数据处理与分析系统中的流动,与众多伙伴、客户等进行互动和推送。将数据流的所有环节进行梳理,包括人的管理、行为的控制、代码的健壮性等一系列问题囊括到数据安全的防护措施中是非常困难的,这需要在数据安全防护策略之初就构建权责明确、合规的数据安全管理组织结构,包括顶层制定组织安全目标和最高审批权限的决策层,制定数据安全整体解决方案并组织实施的管理层,负责数据安全风险评估和改进、运营的执行层,以及对数据安全制度落地执行情况进行监督和审计的审计监督层。

除了组织结构的合规和稳定,在数据安全执行过程中,企业也需要尽早明确数据安全治理的要求、规范和实施指引,从制度上对数据管理进行细致全面的约束和规范化,例如自检表、各环节管理措施条例、资产和保密管理办法等,通过文档和指导书的形式形成规定文件工具并逐层落实。

构建全生命周期的数据安全纵深防御架构

等保2.0对于数据安全的要求升级和新规范设置,实际上是顺应了社会普遍对数据治理的底层需求——企业在生产、运营中都高度依赖数据,数据安全从原有模式中内生的局部需求,转变为全流程全生命周期、从企业到用户内外双向的全面需求,不仅是是企业的生存底线,也是企业成长天花板的“决定要素”。

面对由从云计算、大数据、AI、量子对抗到5G层层开放发展带来的安全挑战,产业互联网时代的企业应当抓住时代前沿技术红利,以战略视角构建基础安全架构、综合运营管理和租户云安全中心的云数据原生、全生命周期纵深防御技术架构和安全运维体系,为产业云化升级中的信息安全对抗提供全面支撑。腾讯安全打造的数据全生命周期防护体系,在向企业客户提供服务时,充分发挥了腾讯过去20年积累的技术、人才、经验等优势,可以让企业极简快速地构建全生命周期的安全防护体系,助力企业在数据安全层面快速高效合规过保。

转载请注明来自网盾网络安全培训,本文标题:《产业安全公开课 | 周京川:等保2.0中核心数据安全要求解读》