Espionage工具介绍

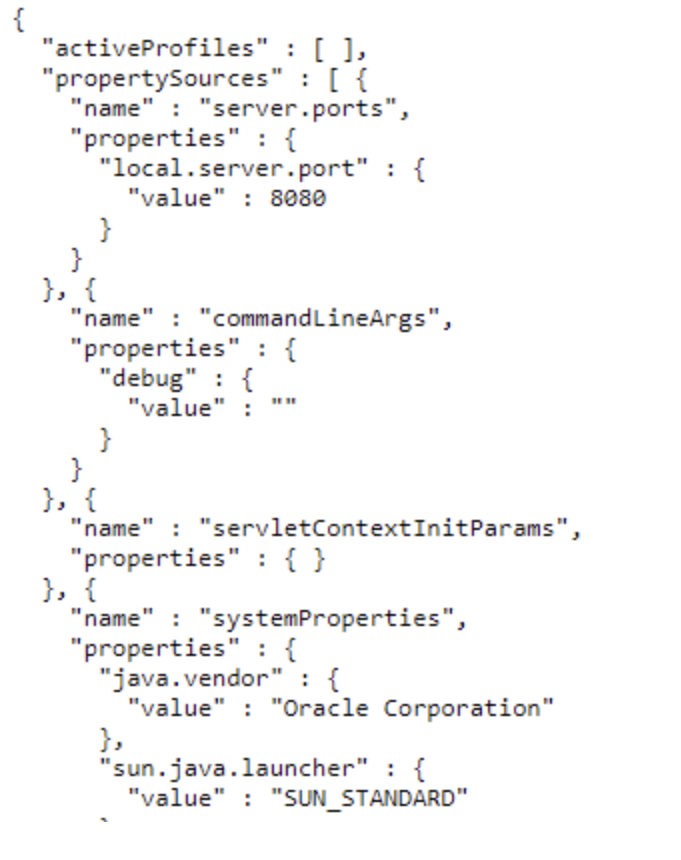

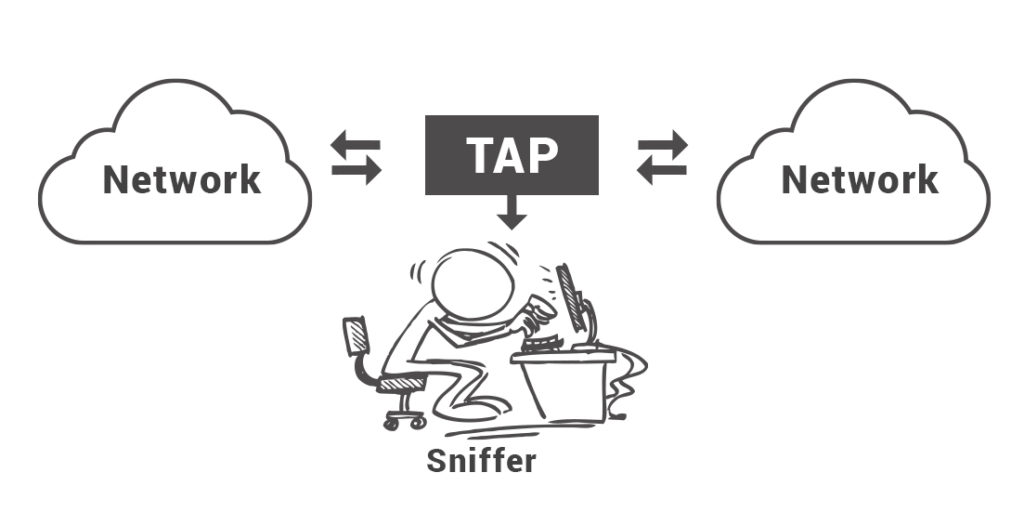

Espionage是一款功能强大的网络数据包嗅探器,可拦截通过接口传递的大量数据。该工具允许用户运行常规和详细的流量分析,以显示实时流量,了解数据包流向、协议和标志等。除此之外,Espionage还可以执行ARP欺骗攻击,因此,目标发送的所有数据都会通过攻击者重新定向(中间人攻击)。Espionage是在Python 3.8版本环境下编写的,Espionage的当前版本也支持Python 3.6环境。当前版本是Espionage工具的第一个版本,如果您想为此做出贡献并且想要Espionage添加更多功能,请与开发人员联系。注意:这不是一款Scapy封装器,scapylibd的功能只是辅助处理HTTP协议的请求和ARP。当前版本的Espionage支持IPv4,TCP / UDP,ICMP和HTTP协议。

工具安装

广大研究人员可以使用下列命令将该项目源码克隆至本地:

git clone https://www.github.com/josh0xA/Espionage.git cd Espionage下载完成之后,可以使用下列命令安装工具依赖组件并查看帮助信息:

sudo python3 -m pip install -r requirments.txt sudo python3 espionage.py --help工具使用

命令1:sudo python3 espionage.py --normal --iface wlan0 -f capture_output.pcap命令1将执行数据包分析并输出分析数据,并将输出结果保存到项目提供的pcap文件中。你还可以替换wlan0为任何网络接口。

命令2:sudo python3 espionage.py --verbose --iface wlan0 -f capture_output.pcap命令2将执行更详细的数据包分析,并将输出结果保存到项目提供的pcap文件中。

命令3:sudo python3 espionage.py --normal --iface wlan0命令3仍然是执行数据包分析,但这一操作不会将数据保存到项目提供的pcap文件中。我们建议把分析出来的数据保存到本地。

命令4:sudo python3 espionage.py --verbose --httpraw --iface wlan0命令4将执行详细的数据包分析,并且显示以字节为单位的原始http / tcp数据包数据。

命令5:sudo python3 espionage.py --target target-ip-address> --iface wlan0命令5将对目标ip地址执行ARP欺骗攻击,所有发送的数据将被路由回到攻击者控制的计算机(本地主机)。

命令6:sudo python3 espionage.py --iface wlan0 --onlyhttp命令6将只分析并显示工具在端口80上拦截到的HTTP协议数据包。

命令7:sudo python3 espionage.py --iface wlan0 --onlyhttpsecure命令7将只分析并显示工具在端口443上拦截到的HTTPS协议数据包。

命令8:sudo python3 espionage.py --iface wlan0 --urlonly命令8将只拦截目标用户所访问的URL数据包。(与sslstrip一起使用效果会更好)。

注意事项:按快捷键Ctrl + C即可停止数据包拦截并将输出写入至文件。

工具菜单

usage: espionage.py [-h] [--version] [-n] [-v] [-url] [-o] [-ohs] [-hr] [-f FILENAME] -i IFACE [-t TARGET] optional arguments: -h, --help 显示帮助消息并退出 --version 返回数据分析工具的版本 -n, --normal 执行拦截任务 -v, --verbose (建议) 执行更深层的数据包拦截 -url, --urlonly 只有通过http/https来分析访问的URL -o, --onlyhttp 只分析tcp/http数据,返回访问的URL -ohs, --onlyhttpsecure 只分析https数据, (443端口) -hr, --httpraw 显示80端口上接收或发送的原始数据包数据(字节顺序) (建议) 数据输出 (.pcap):的参数 -f FILENAME, --filename FILENAME 存储输出的文件名(生成扩展名 '.pcap'). (必需) 执行所需的参数: -i IFACE, --iface IFACE 特定网络接口 (例如 wlan0, eth0和wlan1等) (ARP Spoofing) 对实用程序所需的参数执行ARP欺骗攻击: -t TARGET, --target TARGET工具演示视频

视频地址:https://asciinema.org/a/343152

许可证协议

本项目的开发与发布遵循MIT开源许可证协议。

项目地址

Espionage:【GitHub传送门】

转载请注明来自网盾网络安全培训,本文标题:《Espionage:一款基于Linux的网络数据包和流量拦截工具》

标签:流量安全

- 上一篇: TA410组织攻击分析

- 下一篇: 安全研究 | Google Analytics攻击分析