一、背景介绍

2021年6月22日(美国时间),美国MITRE公司发布了D3FEND-网络安全对策知识图谱。MITRE D3FEND是由美国国家安全局(NSA)资助,由MITRE 公司的NSEC(National Security Engineering Center)进行管理发布,现在的版本为0.9.2-BETA-3。

我们都知道ATT如果敌人不在那里,他也不能发现敌人。理想情况下,防守球员应该在对手突破之前加固他的环境。如图4所示,防御战术是对敌方行动的一种反应。这些都是面向行动的,精心挑选的术语来概括多种技术。D3FEND确定的防御策略有强化(Harden)、检测(Detect)、隔离(Isolate)、欺骗(Deceive)、驱逐(Evict)。

基础技术(base techniques):D3FEND将顶层技术区分为基础技术和其他技术,所有其他技术都是从基础技术派生出来的。基础技术在图3的第二行。主要包括:应用程序强化(Application Hardening)、凭证强化(Credential Hardening)、消息强化(Message Hardening)、平台强化(Platform Hardening);文件分析(File Analysis)、标识符分析(Identifier Analysis)、消息分析(Message Analysis)、网络流量分析(Network Traffic Analysis)、平台监控(Platform Monitoring)、进程分析(Process Analysis)、用户行为分析(User Behavior Analysis);执行隔离(Execution Isolation)、网络隔离(Network Isolation)、诱饵环境(Decoy Environment)、诱饵对象(Decoy Object)、凭证被驱逐(Credential Eviction)、过程被驱逐(Process Eviction)。

防御技术:技术是用来运用这些行动的方法——“如何”实施战术。我们说这些战术是由技术促成的。更具体的防御技术出现在基础技术下面的列中。技术只属于一种基础技术;一般来说,技术形成了从最一般到最具体的层次结构。为清楚起见,图3中只描述了防御技术层次结构的两个层次。最后,单个技术中的带圆圈数字表示为开发该技术而分析的源文档的数量。

2、D3FEND知识图谱

目前正在开发的D3FEND知识图谱是一种特殊类型的知识库。它将概念模型(即知识模型)与特定的事实联系起来。它是一个实例、它们的关系和它们的类型的图结构

3、D3FEND知识模型

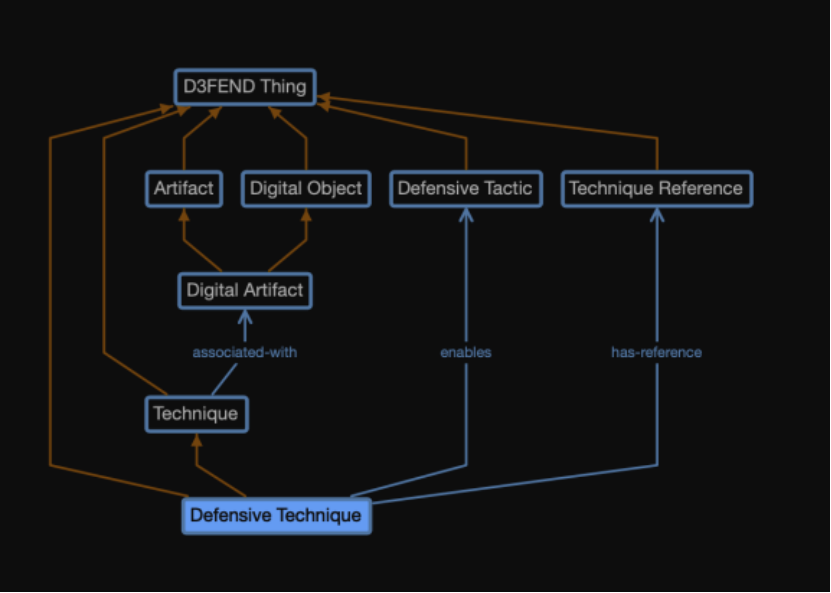

图4.D3FEND 核心知识模型

图4.D3FEND 核心知识模型

D3FEND知识模型有几个关键的顶级概念,如图4所示。类的层次结构显示为金箭头,而这些核心概念之间的基本关系用蓝线表示。该核心用于排列概念实例并组织构成 D3FEND 知识图谱的关系断言。

六、与ATT(2)这些词汇表包括特定供应商的概念;

(3)这些词汇表是枚举的而不是分类的;

(4)这些词汇表没有指定概念之间的关系;

(5) 他们的职责是安全运营和事件响应与能力工程。基于这些局限性,MITRE认为有必要将D3FEND DAO开发为更抽象的语义结构,以统一表示,并支持与供应商无关的推理。

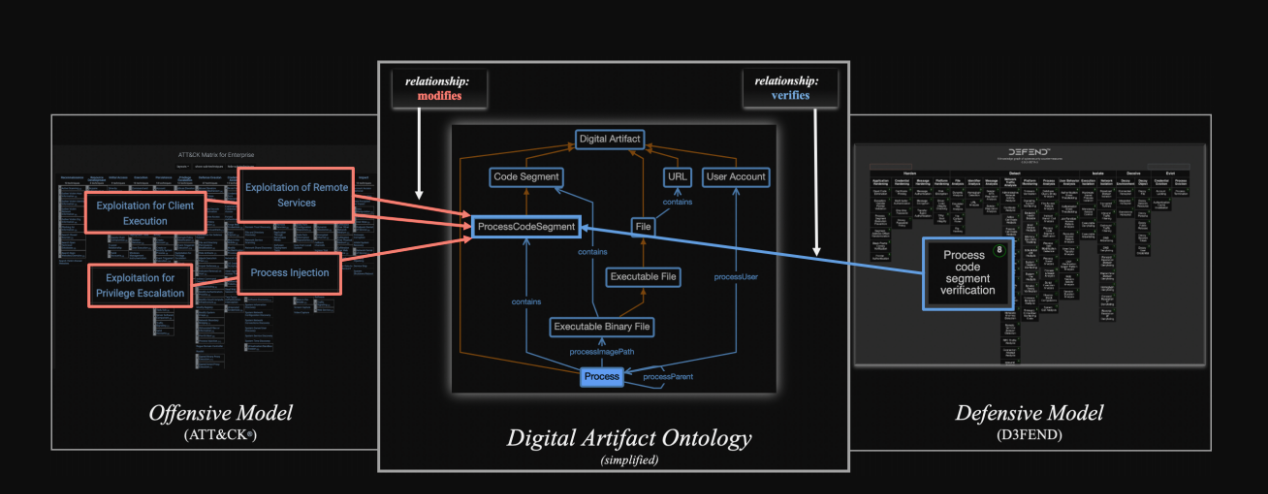

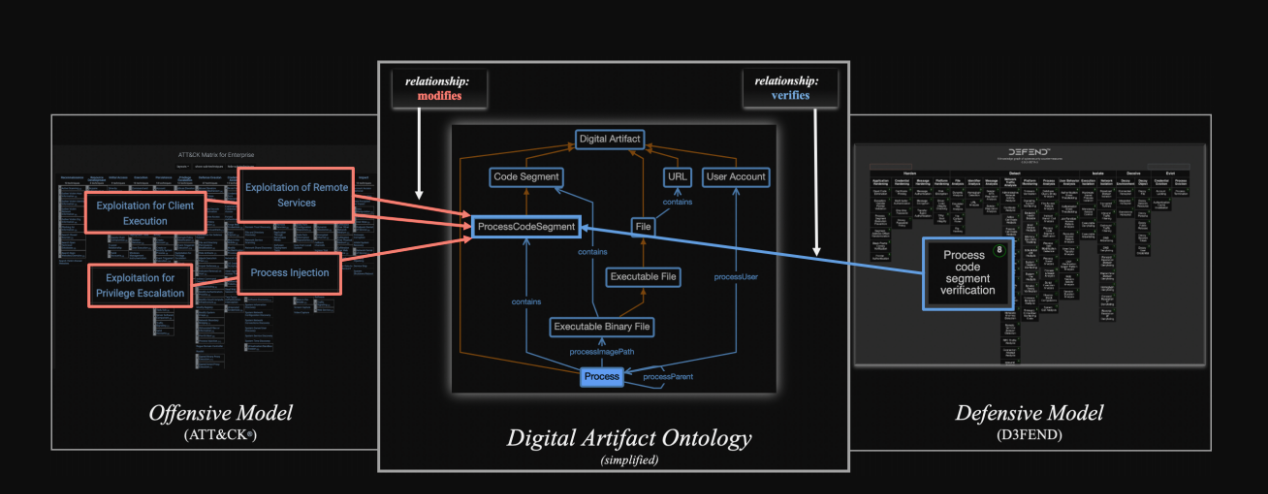

数字工件不需要被观察到或可获得,但它必须是存在的。一个数字工件也可以包含其他工件,因此支持复合工件的表示。参见图6所示。

图6. 通过数字工件本体的推理映射

图6. 通过数字工件本体的推理映射

数字工件也划定了D3FEND知识模型的概念范围。例如,强密码策略属于范围,因为它直接影响组织的技术配置基线,因此它涉及到数字工件。作为一个反例,许多组织开展员工网络安全意识培训项目。培训项目不直接与数字工件交互,因此不在范围内。一个攻击者当他开发软件漏洞、发送恶意钓鱼链接或在目标环境中远程操作主机时,他在自己的系统、中间系统和目标系统上都创建了数字工件。图5以简化的方式说明了进攻和防守技术之间的这些相互作用。

2、进攻性和防御性技术都与数字工件相关联

网络安全分析师需要知道网络防御如何覆盖网络攻击,反之亦然。因此,我们需要一种合理的机制来详细指定这两者之间的关联。我们的方法侧重于使用数字工件作为概念化和实例化关系的基础。进攻性和防御性技术都与数字工件相关联,其中关联的是用于生成、执行、分析、访问和安装等更具体关系的一般关系类型。D3FEND知识模型还支持进攻性和防御性技术之间更具体的关系类型,例如观察、检测和应对。这种分层方法的主要好处是,我们可以通过分析每种技术与数字工件之间的关系来推断进攻性技术和防御性技术之间的关系。这允许我们推断这些特定类型的关系,而不需要手动或直接将进攻性技术与防御性技术联系起来(图6)。数字工件——每一个都是孤立的——我们可以积累知识,并通过推理获得额外的知识和见解,否则就需要明确的枚举。

七、D3FEND发展路线图

D3FEND具有两个长期发展目标。一是建立一个可持续的知识框架,描述与之相关的网络安全对策技术;二是加快知识发现和获取工作,紧跟网络安全领域的技术变革。依据上述的长期目标,D3FEND项目有三个后续重点发展的路线:

1、为从业者改进和演示模型实用性

2、分析、深化和拓宽模型

3、随着行业变化更新模型

【1】M. B. Miles and A. M. Huberman, “Qualitative Data Analysis: An Expanded Sourcebook,” Thousand Oaks, CA: Sage Publications, 1994.

【2】M. Missikoff, P. Velardi, and P. Fabriani, “Text Mining Techniques to Automatically Enrich a Domain Ontology,” Applied Intelligence, vol. 3, no. 18, pp. 323–350, 2003.

【3】 The MITRE Corporation, “MITRE Cyber Analytics Repository”

【4】The MITRE Corporation, “CAR Data Model,” 30 October 2019.

【5】International Data Corporation, “IDC’s Worldwide Cybersecurity Products Taxonomy, 2019,” 2019.

【6】Toward a Knowledge Graph of Cybersecurity Countermeasures

绿盟科技M01N战队

绿盟科技M01N战队专注于Red Team、APT等高级攻击技术、战术及威胁研究,涉及Web安全、终端安全、AD安全、云安全等相关领域。通过研判现网攻击技术发展方向,以攻促防,为风险识别及威胁对抗提供决策支撑,全面提升安全防护能力。

图6. 通过数字工件本体的推理映射

图6. 通过数字工件本体的推理映射1、为从业者改进和演示模型实用性

2、分析、深化和拓宽模型

3、随着行业变化更新模型

转载请注明来自网盾网络安全培训,本文标题:《D3FEND网络安全对策知识图谱》

标签:网络安全

- 上一篇: Web安全前后端基础

- 下一篇: 利用PHAR协议进行PHP反序列化攻击