0x01

漏洞状态

漏洞细节 漏洞POC 漏洞EXP 在野利用 已公开 已公开 已公开 未知 |

0x02

漏洞描述

WSO2 API Manager是美国WSO2公司的一套API生命周期管理解决方案。

360漏洞云监测到WSO2 API Manager中存在任意文件上传和远程代码执行漏洞。该漏洞源于某些 WSO2 产品中对用户输入的验证不当,攻击者可以将任意文件上传到服务器的任意位置。通过利用任意文件上传漏洞,可以进一步在服务器上实现远程代码执行。

WSO2 API 远程代码执行漏洞 漏洞编号 CVE-2022-29464 漏洞类型 远程代码执行漏洞等级 严重 公开状态 已公开 在野利用 未知 漏洞描述 某些 WSO2 产品允许无限制的文件上传,攻击者可利用该漏洞实现任意代码执行。 |

0x03

漏洞复现

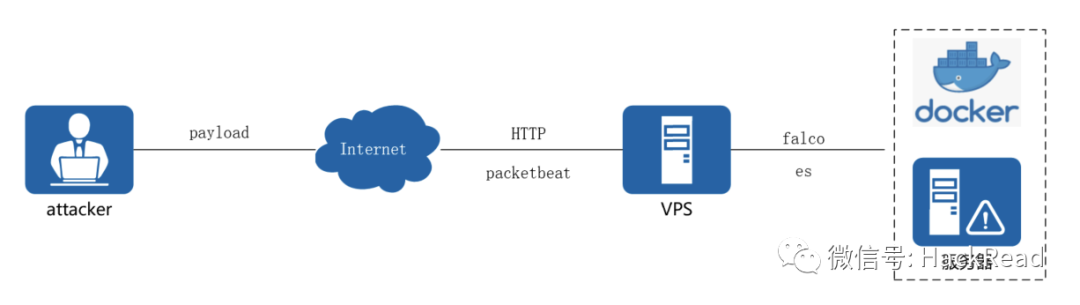

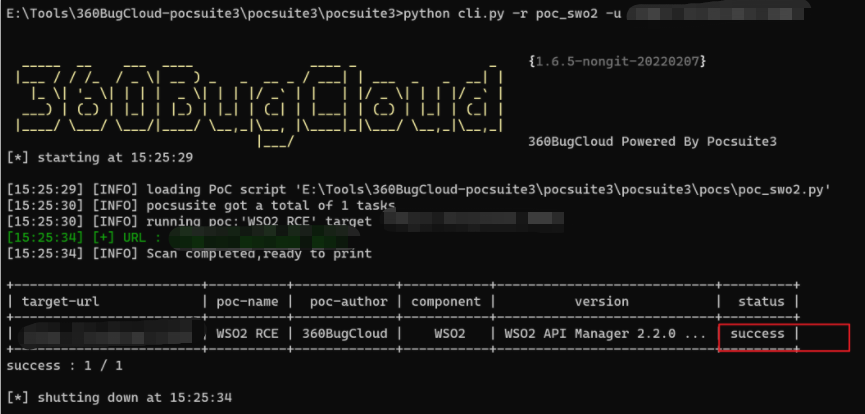

2022年4月22日,360漏洞云安全专家已复现上述漏洞,演示如下:

CVE-2022-29464

完整POC代码已在360漏洞云情报平台(https://loudongyun.360.cn/)发布,360漏洞云情报平台用户可通过平台下载进行安全自检。

0x04

影响版本

WSO2 API Manager 2.2.0 and above

WSO2 Identity Server 5.2.0 and above

WSO2 Identity Server Analytics 5.4.0, 5.4.1, 5.5.0, 5.6.0

WSO2 Identity Server as Key Manager 5.3.0 and above

WSO2 Enterprise Integrator 6.2.0 and above

0x05

修复建议

厂商已分别发布补丁修复漏洞,用户请尽快更新至安全版本。

官方下载地址:

https://github.com/wso2/product-apim/releases

与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

转载请注明来自网盾网络安全培训,本文标题:《漏洞复现|WSO2 API 远程代码执行漏洞》